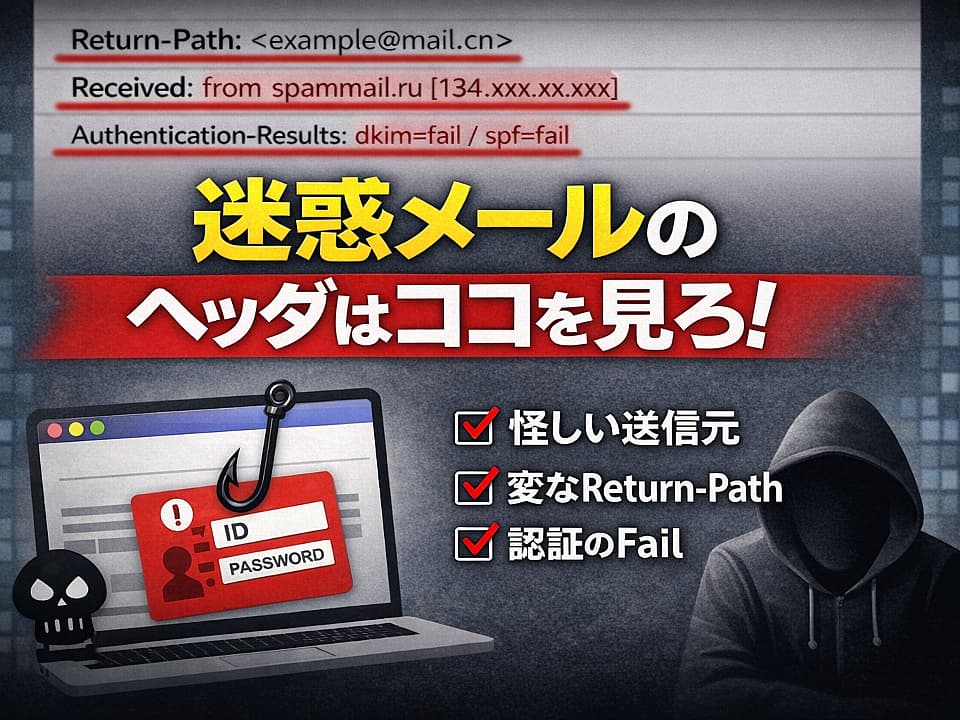

迷惑メールのヘッダはどこを見る?初心者向けに位置つきで解説

結論:迷惑メールのヘッダは全部読む必要はありません。

初心者はまず、次の5か所だけ見ればOKです。

- Received(一番下)

- IPアドレス

- Return-Path

- 認証(SPF / DKIM / DMARC)

- From

ただし大事なのは、見る順番です。

最初にFromを見ると騙されやすいので、一番下のReceivedから見るのがコツです。

まず覚えること:ヘッダは「下が送信元、上が受信側」

メールヘッダでは、上の行ほどあなた側に近く、下の行ほど送ってきた相手側に近いです。

つまり、一番下のReceivedが「最初に送った側」です。

位置が分かるヘッダ例(赤字注釈つき)

← ③ Return-Path:実際の送信元メールアドレスを見る場所Received: from mx02.mail.example.ne.jp ([10.32.72.9]) by store.example.ne.jp …

← これは受信側。あなたのメール会社側なので基本あと回しReceived: from imx24.mail.example.ne.jp ([10.236.197.1]) by mx02.mail.example.ne.jp …

← これも受信側の中継Received: from scan01.mail.example.ne.jp ([10.32.11.32]) by imx24.mail.example.ne.jp …

← これも受信側。まだ相手ではないAuthentication-Results: mail.example.ne.jp;

dkim=fail header.s=mail header.d=scl9235fq29.cn;

spf=pass smtp.mailfrom=JCB-Webmaster@scl9235fq29.cn;

dmarc=pass header.from=scl9235fq29.cn

← ④ 認証結果を見る場所。fail があるか確認するReceived: from scl9235fq29.cn ([101.47.23.46])

by scan01.mail.example.ne.jp …

← ① 一番重要。いちばん下のReceivedが送信元

← ② この [101.47.23.46] が送信元IPアドレス

← from の後ろの scl9235fq29.cn が送信元サーバー名DKIM-Signature: v=1; a=rsa-sha256; d=scl9235fq29.cn; …

← 認証関連。Authentication-Results とセットで見る

Date: Wed, 1 Apr 2026 18:50:01 +0900

From: “MyJCB” <JCB-Webmaster@scl9235fq29.cn>

← ⑤ From:表示名。見た目は偽装できるので最後に見る

To: <your-address@example.jp>

Subject: 【JCBカード】ご登録情報の確認および更新のお願い

見る順番はこの通り

初心者は、必ずこの順番で見てください。

- 一番下のReceivedを見る

- そこにあるfrom の後ろのドメイン名を見る

- その横や後ろにあるIPアドレスを見る

- Return-Pathを見る

- Authentication-Resultsで fail がないか見る

- 最後にFromを見る

この順番にしないと、最初に「MyJCB」などの表示名を見て、本物っぽいと勘違いしやすいです。

① Received はどこを見るのか

Received は何行もありますが、見るのは一番下です。

理由は簡単で、上のReceivedはあなたのメール会社の中継記録で、下が相手の出発点だからです。

つまりこう考えればOKです。

- 上のReceived = あなた側

- 下のReceived = 相手側

初心者は「Receivedが複数あっても一番下だけ」まず見れば十分です。

② IPアドレスはどこにあるのか

IPアドレスは、たいてい Received の中の [ ] カッコの中 にあります。

例:

Received: from scl9235fq29.cn ([101.47.23.46])

この場合、IPアドレスは 101.47.23.46 です。

ただし初心者は、いきなりIPだけ追うと混乱しやすいです。

先にfrom の後ろのドメインを見て、そのあとでIPを見るほうが分かりやすいです。

③ Return-Path はどこにあるのか

Return-Path は、ヘッダのかなり上のほうに単独で出てくることが多いです。

Return-Path: <JCB-Webmaster@scl9235fq29.cn>

ここは実際に送信に使われたアドレスです。

名乗っている会社とドメインが合っているかを見ます。

たとえばJCBを名乗っているのに、Return-Pathが知らない .cn ドメインなら怪しいです。

④ 認証(SPF / DKIM / DMARC)はどこにあるのか

これは普通、Authentication-Results という行にまとまって出ます。

Authentication-Results: dkim=fail spf=pass dmarc=pass

ここでは特に fail に注目します。

- dkim=fail → 怪しい

- spf=fail → かなり怪しい

- dmarc=fail → かなり危険

ただし、passが並んでいても安心しきってはいけません。

だからこそ、Received と Return-Path もセットで見る必要があります。

⑤ From はどこにあるのか

From は分かりやすい場所にあります。

From: "MyJCB" <JCB-Webmaster@scl9235fq29.cn>

ただし、ここが一番初心者をだます場所です。

「MyJCB」「Amazon」「楽天」などの表示名は簡単に偽装できます。

だからFromは最初ではなく、最後に確認する場所です。

初心者向けの超簡単な判定方法

難しく考えず、次の3つでまず判定してください。

- 一番下のReceivedの from が変ではないか

- Return-Path のドメインが会社と一致するか

- Authentication-Results に fail がないか

これでかなり見抜けます。

一発で怪しいと分かるパターン

- 一番下のReceivedが意味不明なドメイン

- from の後ろが .cn や .ru など、名乗る企業と無関係そう

- Return-Pathが公式ドメインではない

- DKIM / SPF / DMARC のどれかが fail

- From だけ立派で、他が全部おかしい

まとめ

迷惑メールのヘッダは、最初から全部理解しようとすると挫折します。

でも、見る場所を固定すれば大丈夫です。

- 一番下のReceived

- その中のIPアドレス

- Return-Path

- Authentication-Results

- 最後にFrom

この順番なら、初心者でも「どこを見ればいいのか」が迷いにくくなります。

このメールはなぜ迷惑メールと断定できるのか?(実例で解説)

ここでは、実際のメールヘッダをもとに「なぜ詐欺と判断できるのか」を分解して解説します。

① 送信元が海外(Receivedの一番下)

Received: from scl9235fq29.cn ([101.47.23.46])

- ドメイン:scl9235fq29.cn

- IPアドレス:101.47.xxx.xxx

.cn は中国ドメインです。

今回のメールは「JCB」を名乗っていますが、

日本企業なのに中国サーバーから送信されている時点で不自然です。

👉 この時点でかなり怪しいと判断できます。

② Return-Pathが公式と一致しない

Return-Path: <JCB-Webmaster@scl9235fq29.cn>

Return-Pathは実際の送信元アドレスです。

- 名乗り:JCB

- 実際のドメイン:scl9235fq29.cn

公式ドメインと一致していません。

👉 正規企業なら、自社ドメイン以外を使うことは基本ありません。

👉 これだけでもフィッシングの可能性は高いです。

③ 認証に失敗している(DKIM fail)

Authentication-Results: dkim=fail spf=pass dmarc=pass

ここで注目するのは dkim=fail です。

- DKIM → メールの改ざんチェック

これが fail ということは、

👉 正規の送信経路ではない可能性が高い

企業メールでDKIM failはかなり不自然です。

④ 送信ソフトが企業らしくない

X-Mailer: Foxmail

Foxmailは一般向けのメールソフトです。

大手企業がこのようなソフトで一斉送信することは通常ありません。

👉 これも不審なポイントです。

⑤ ドメイン・リンク・差出人がバラバラ

このメールでは以下が一致していません。

- 差出人 → JCB

- Return-Path → .cnドメイン

- リンクURL → 別ドメイン

正規メールは基本的にすべて同一ドメインに統一されます。

👉 バラバラな時点でフィッシングの典型パターンです。

結論:このメールが迷惑メールである理由

今回のヘッダから分かる異常点をまとめると、

- 中国サーバーから送信されている

- Return-Pathが公式と一致しない

- DKIM認証に失敗している

- 送信ソフトが企業らしくない

- ドメインやリンクがバラバラ

これだけ条件が揃えば、ほぼ確実にフィッシングメールです。

初心者向けの最短チェックまとめ

全部見るのが面倒な場合は、次の3つだけでOKです。

- Receivedの一番下を見る

- Return-Pathを見る

- 認証(DKIM)を見る

この3つでほとんどの迷惑メールは見抜けます。

コメント